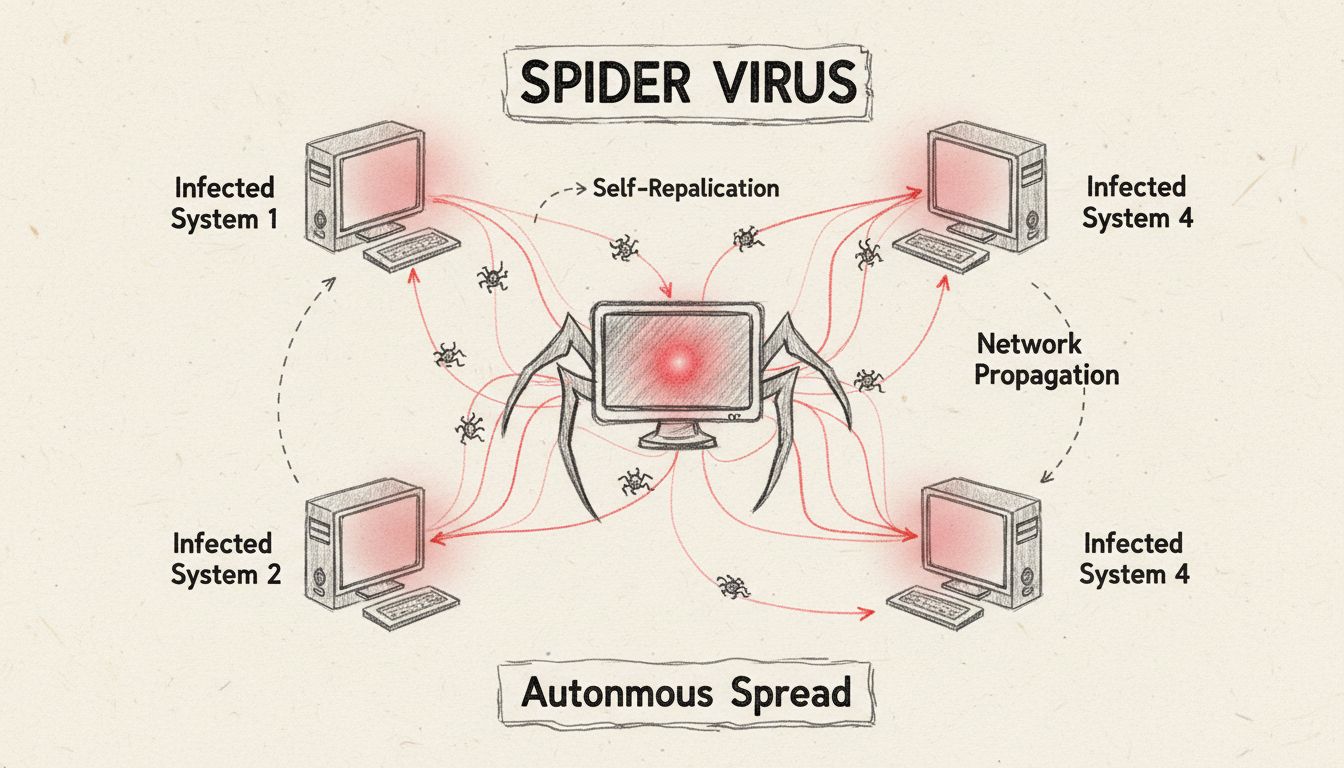

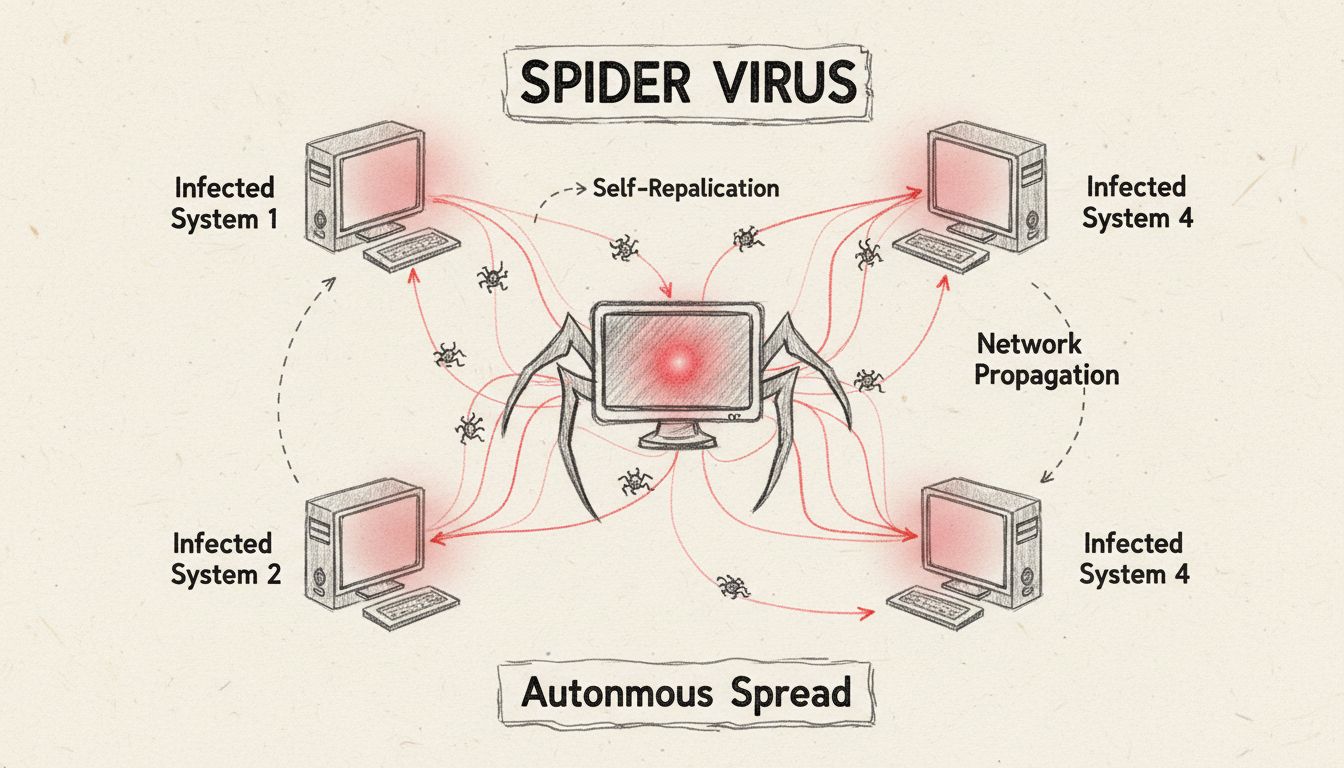

Čo je počítačový vírus typu Spider? Definícia, hrozby a sprievodca ochranou

Zistite, čo sú počítačové vírusy typu spider, ako sa šíria v sieťach a objavte účinné stratégie ochrany. Komplexný sprievodca porozumením hrozbám samoreplikujúc...

Zistite, prečo sú rootkity, bootkity a fileless malware najťažšie odstrániteľnými vírusmi. Naučte sa metódy detekcie, stratégie odstránenia a techniky prevencie s odbornými poznatkami PostAffiliatePro.

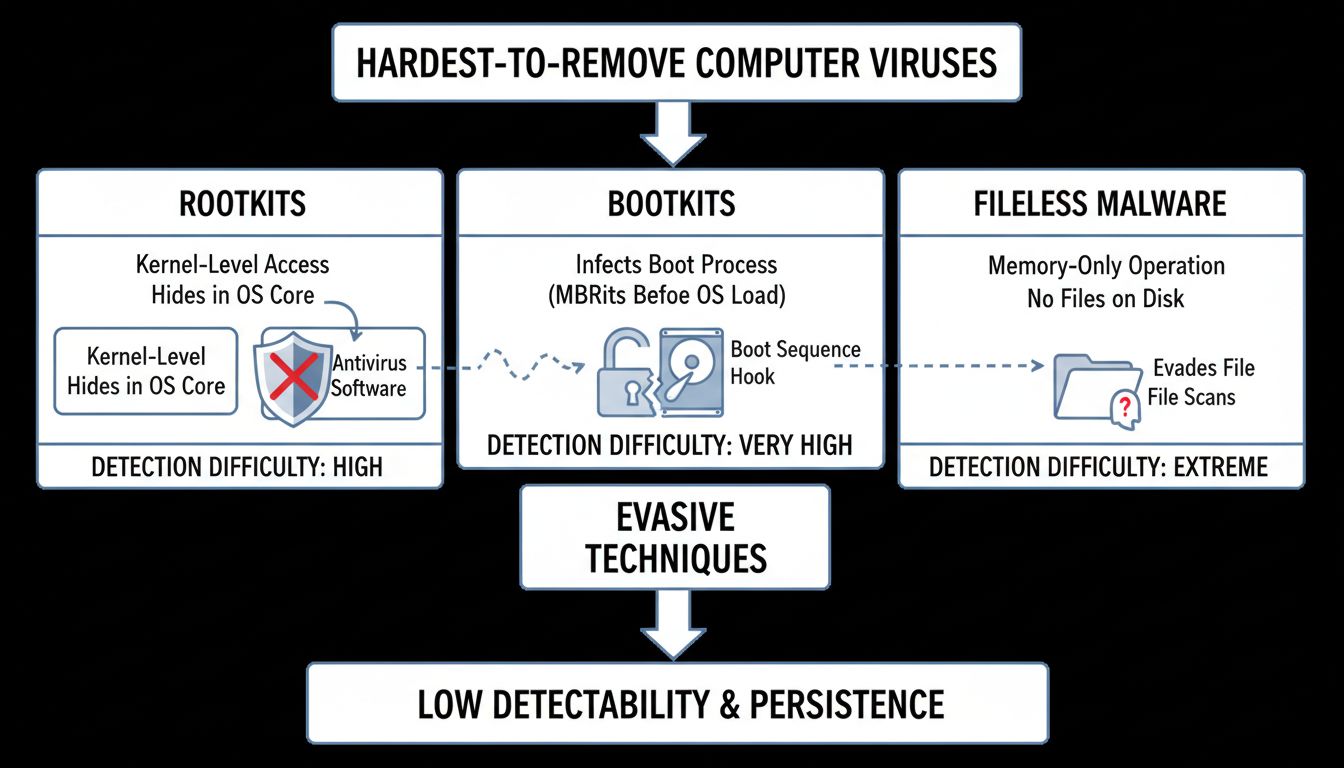

Najťažšie odstrániteľné počítačové vírusy sú rootkity, bootkity a fileless malware. Tieto hrozby operujú na úrovni jadra alebo v systémovej pamäti, skrývajú sa pred tradičným antivírusovým softvérom a na ich odstránenie sú potrebné špecializované detekčné nástroje alebo kompletná preinštalácia systému.

Náročnosť odstránenia počítačového vírusu výrazne závisí od jeho konštrukcie, spôsobu fungovania a úrovne prístupu k systému, ktorú získal. Zatiaľ čo mnohé vírusy je možné eliminovať štandardným antivírusovým softvérom, určité typy malvéru sú špecificky navrhnuté tak, aby sa vyhýbali detekcii a odolávali pokusom o odstránenie. Najnáročnejšie na odstránenie sú tie vírusy, ktoré operujú na najnižších úrovniach počítačového systému, kde majú tradičné bezpečnostné nástroje obmedzený prehľad a kontrolu. Pochopenie týchto hrozieb je nevyhnutné pre každého, kto zodpovedá za bezpečnosť systému, či už spravuje osobné zariadenia alebo podnikové siete.

Rootkity predstavujú jednu z najväčších výziev v oblasti kybernetickej bezpečnosti vďaka svojej schopnosti operovať na úrovni jadra operačného systému. Rootkit je sofistikovaný malvér navrhnutý tak, aby útočníkovi poskytol administrátorský prístup k počítaču, pričom zostáva úplne skrytý pred detekciou. Pojem “rootkit” vznikol spojením slov “root” (najvyššia úroveň oprávnení v Unix a Linux systémoch) a “kit” (sada nástrojov), čo odráža jeho komplexnosť a hlbokú integráciu do systému.

Rootkity sa vkladajú priamo do jadra operačného systému, čo im umožňuje zachytávať a manipulovať systémové volania ešte predtým, než sa dostanú k bezpečnostnému softvéru. Táto operácia na úrovni jadra znamená, že rootkity môžu skrývať súbory, procesy a systémové zmeny pred štandardnými dotazmi operačného systému a správcom súborov. Keď používateľ otvorí správcu súborov alebo úloh, rootkit tieto požiadavky zachytí a poskytne falošné informácie, takže sa zdá, že škodlivé súbory a procesy neexistujú. Táto schopnosť utajenia spôsobuje, že rootkity sú mimoriadne ťažko detekovateľné pomocou bežných antivírusových riešení založených na signatúrach.

Odstránenie rootkitov je obzvlášť náročné, pretože môžu infikovať viacero vrstiev systému. Niektoré pokročilé rootkity, známe ako firmvérové rootkity, môžu dokonca infikovať UEFI (Unified Extensible Firmware Interface) alebo BIOS počítača. Ak rootkit infikuje úroveň firmvéru, jednoduchá preinštalácia operačného systému ho neodstráni, pretože malvér pretrváva v hardvérovom firmvéri. V takýchto prípadoch môže byť jediným spoľahlivým riešením použitie špeciálnych nástrojov na obnovu firmvéru alebo, v extrémnych prípadoch, úplná výmena infikovaných hardvérových komponentov.

| Typ rootkitu | Úroveň fungovania | Náročnosť detekcie | Zložitosť odstránenia |

|---|---|---|---|

| Rootkit na úrovni jadra | Jadro OS | Veľmi vysoká | Vyžaduje špeciálne nástroje |

| Rootkit na úrovni používateľa | Aplikačná vrstva | Vysoká | Možné pomocou pokročilých skenerov |

| Firmvérový rootkit | UEFI/BIOS | Extrémne vysoká | Môže vyžadovať výmenu hardvéru |

| Hardvérový rootkit | Fyzické komponenty | Kritická | Často nemožné bez výmeny |

| Bootloader rootkit | Proces spúšťania | Veľmi vysoká | Vyžaduje bootovacie obnovovacie médium |

Bootkity sú špeciálnou kategóriou rootkitov, ktoré cielia priamo na proces spúšťania počítača, čo ich robí mimoriadne ťažko detekovateľnými a odstrániteľnými. Bootkit infikuje Master Boot Record (MBR) alebo UEFI firmvér, ktorý sa načíta ešte pred samotným štartom operačného systému. Práve táto skorá fáza infekcie robí bootkity tak nebezpečnými a náročnými na odstránenie. Keďže sa bootkit načíta ešte predtým, než sa aktivuje akýkoľvek bezpečnostný softvér alebo ochrana operačného systému, získava úplnú kontrolu nad systémom už od zapnutia počítača.

Základný problém s bootkitmi spočíva v tom, že operujú v prostredí, kde tradičný antivírusový softvér nemôže efektívne fungovať. Štandardné antivírusové programy začínajú skenovať až po úplnom načítaní operačného systému, čo znamená, že bootkit už je aktívny a môže zabrániť antivírusu v jeho detekcii alebo odstránení. Bootkit dokáže deaktivovať bezpečnostné funkcie, meniť systémové súbory a inštalovať ďalší malvér bez akéhokoľvek odporu tradičných bezpečnostných nástrojov. Niektoré bootkity dokonca upravujú proces spúšťania tak, aby skryli svoju prítomnosť, čím sa stávajú prakticky neviditeľné pre používateľa aj bezpečnostný softvér.

Odstránenie bootkitu zvyčajne vyžaduje použitie bootovacieho antivírusového záchranného disku alebo obnovovacieho prostredia, ktoré funguje mimo infikovaného operačného systému. Nástroje ako Windows Recovery Environment alebo špeciálne bootovateľné linuxové distribúcie s antivírusovými schopnosťami dokážu bootkity skenovať a odstrániť ešte pred načítaním kompromitovaného systému. Ani tieto metódy však nemusia byť úplne účinné voči pokročilým bootkitom, ktoré sú hlboko integrované do firmvéru. V mnohých prípadoch je najspoľahlivejším riešením kompletné preformátovanie disku a opätovná inštalácia systému z dôveryhodného média, čím sa zaistí odstránenie všetkých zvyškov bootkitu.

Fileless malware predstavuje zmenu paradigmy v spôsobe fungovania vírusov, pretože nezanecháva tradičné súbory na pevnom disku, čo ho robí takmer nedetekovateľným pre klasický antivírusový softvér založený na skenovaní súborov. Na rozdiel od tradičných vírusov, ktoré vytvárajú spustiteľné súbory, ktoré je možné skenovať a identifikovať, fileless malware operuje výhradne v operačnej pamäti (RAM) počítača a na vykonávanie škodlivého kódu využíva legitímne systémové nástroje a procesy. Tento prístup umožňuje fileless malware obísť detekciu založenú na signatúrach, ktorá sa spolieha na identifikáciu známych škodlivých súborov.

Fileless malware často využíva vstavané nástroje Windows ako PowerShell, Windows Management Instrumentation (WMI) alebo Registry systému Windows na vykonávanie svojich operácií. Využitím týchto legitímnych systémových komponentov sa malvér nepozorovane začlení do bežnej systémovej aktivity, čo bezpečnostnému softvéru mimoriadne sťažuje rozlíšiť medzi legitímnymi systémovými operáciami a škodlivou činnosťou. Malvér môže vstreknúť kód priamo do bežiacich procesov, manipulovať s pamäťou systému a vykonávať príkazy bez toho, aby čokoľvek zapisoval na disk. Vďaka tejto činnosti výlučne v pamäti sa môže stať, že aj pri kompletnom skenovaní disku antivírusový softvér malvér nedetekuje, pretože existuje len vo volatilnej pamäti.

Odstránenie fileless malware je obzvlášť náročné, pretože zanecháva minimálne forenzné stopy a môže byť úplne eliminovaný jednoduchým reštartovaním počítača, keďže RAM sa pri vypnutí systému vymaže. Ak však malvér nastavil mechanizmy pretrvávania – napríklad naplánované úlohy, úpravy registrov alebo štartovacie skripty – po reštarte sa znova načíta. Detekcia a odstránenie fileless malware si vyžaduje pokročilé nástroje na detekciu a reakciu na koncových bodoch (EDR), ktoré v reálnom čase monitorujú správanie systému, identifikujú podozrivé vzory spúšťania procesov a analyzujú obsah pamäte. Organizácie, ktoré čelia infekciám fileless malware, často potrebujú využiť špecializovaných odborníkov na kybernetickú bezpečnosť, aby vykonali dôkladnú forenznú analýzu a zaistili úplné odstránenie.

Hlavným dôvodom, prečo sú tieto vírusy také náročné na odstránenie, je ich sofistikovaný dizajn, ktorého cieľom je špeciálne vyhýbať sa detekcii a odolávať pokusom o ich likvidáciu. Rootkity, bootkity a fileless malware majú spoločné vlastnosti, ktoré ich robia mimoriadne odolnými. Po prvé, operujú na úrovni oprávnení, kde tradičný antivírusový softvér nemá ľahký prístup ani dohľad nad ich činnosťou. Po druhé, využívajú pokročilé techniky utajenia, ako je obfuskácia kódu, šifrovanie a skrývanie procesov pred bezpečnostnými nástrojmi. Po tretie, často si vytvárajú viacero pretrvávajúcich mechanizmov, vďaka ktorým sa môžu znovu načítať aj po pokusoch o odstránenie.

Tradičný antivírusový softvér je založený najmä na detekcii podľa signatúr, teda porovnávaní súborov s databázou známych signatúr malvéru. Tento prístup je proti týmto pokročilým hrozbám neúčinný, pretože buď nevytvárajú súbory (fileless malware), operujú pred načítaním bezpečnostného softvéru (bootkity), alebo skrývajú svoje súbory pred operačným systémom (rootkity). Navyše mnohé z týchto typov malvéru využívajú polymorfné techniky, ktoré im umožňujú meniť štruktúru kódu, čím vytvárajú nové signatúry, ktoré sa nezhodujú so žiadnym známym vzorom. Táto neustála evolúcia spôsobuje, že detekcia založená na signatúrach nedokáže týmto hrozbám držať krok.

Detekcia a odstránenie týchto ťažkých vírusov si vyžaduje viacvrstvový prístup, ktorý presahuje bežné antivírusové skenovanie. Pri rootkitoch sú nevyhnutné špecializované nástroje na detekciu rootkitov, ktoré dokážu skenovať na úrovni jadra. Tieto nástroje dokážu obísť mechanizmy skrývania rootkitov priamym prístupom k systémovej pamäti a porovnaním skutočne bežiacich procesov s tým, čo hlási operačný systém. Pomôcť môžu aj nástroje na behaviorálnu analýzu, ktoré sledujú systémovú aktivitu pre podozrivé vzory správania rootkitov. V mnohých prípadoch je však najspoľahlivejšou metódou odstránenia hlboko zakoreneného rootkitu spustenie systému v núdzovom režime alebo použitím bootovacieho obnovovacieho prostredia, kde sa rootkit nenačíta, a následné dôkladné skenovanie a odstránenie.

Pri bootkitoch proces odstránenia zvyčajne zahŕňa použitie bootovacích antivírusových záchranných diskov, ktoré dokážu skenovať a čistiť MBR alebo UEFI ešte pred načítaním operačného systému. Nástroje ako Kaspersky Rescue Disk alebo iné špecializované bootovacie antivírusové prostredia dokážu detekovať a odstrániť bootkity, na ktoré bežný antivírus nestačí. Ak však bootkit infikoval firmvér pod úrovňou MBR, môžu byť potrebné pokročilejšie postupy obnovy. Niektorí výrobcovia poskytujú nástroje na obnovu firmvéru, ktoré dokážu vrátiť UEFI do čistého stavu a tým účinne odstrániť infekciu na úrovni firmvéru.

Detekcia fileless malware si vyžaduje pokročilé riešenia na detekciu a reakciu na koncových bodoch (EDR), ktoré dokážu v reálnom čase monitorovať správanie systému. Tieto nástroje analyzujú vzory spúšťania procesov, prístup k pamäti a systémové volania, aby identifikovali podozrivú aktivitu naznačujúcu prítomnosť fileless malware. Nástroje na forenznú analýzu pamäte môžu byť tiež použité na zachytenie a analýzu obsahu RAM, čo môže odhaliť kód malvéru bežiaci v pamäti. Po detekcii fileless malware typicky nasleduje ukončenie škodlivých procesov a odstránenie všetkých pretrvávajúcich mechanizmov, ako sú naplánované úlohy alebo úpravy registrov. Úplné odstránenie však vyžaduje dôkladné vyšetrovanie s cieľom identifikovať všetky vektory infekcie a metódy pretrvávania.

Prevencia infekcie týmito ťažko odstrániteľnými vírusmi je oveľa efektívnejšia než ich odstraňovanie po infekcii. Najdôležitejším preventívnym opatrením je udržiavať operačný systém a všetok nainštalovaný softvér aktualizovaný, keďže tieto vírusy často zneužívajú známe zraniteľnosti, ktoré boli opravené v bezpečnostných aktualizáciách. Povolenie automatických aktualizácií zabezpečí, že kritické bezpečnostné záplaty budú aplikované včas, čím sa uzatvoria zraniteľnosti, ktoré útočníci využívajú na doručenie rootkitov, bootkitov a fileless malware. Okrem toho implementácia robustného firewallu a systému detekcie prienikov môže zabrániť počiatočnému kompromitovaniu, ktoré umožňuje inštaláciu týchto typov malvéru.

Dôležitá je aj informovanosť používateľov a bezpečné správanie pri práci s počítačom. Vyhýbanie sa podozrivým e-mailovým prílohám, neklikaniu na neznáme odkazy a sťahovanie softvéru len z dôveryhodných zdrojov výrazne znižuje riziko infekcie. Zavedenie whitelisting-u aplikácií, ktorý umožňuje spúšťať len schválené aplikácie, dokáže zabrániť mnohým typom malvéru v spustení, vrátane fileless malware, ktorý sa pokúša zneužiť legitímne systémové nástroje na škodlivé účely. Pre organizácie je vhodné nasadenie pokročilých riešení ochrany koncových bodov s behaviorálnou analýzou, skenovaním pamäte a funkciami EDR, ktoré poskytujú viac vrstiev obrany proti týmto sofistikovaným hrozbám.

Pravidelné zálohovanie systému je kľúčové pre obnovu v prípade infekcie týmito ťažko odstrániteľnými vírusmi. Udržiavanie offline alebo cloudových záloh zabezpečí, že aj pri úplnom kompromitovaní systému je možné dáta obnoviť bez platenia výkupného alebo straty kritických informácií. V niektorých prípadoch, najmä pri infekciách na úrovni firmvéru, je najpraktickejším riešením úplné vymazanie systému a obnovenie zo zálohy, čím sa efektívne odstránia všetky stopy malvéru. Organizácie by tiež mali zvážiť segmentáciu siete, aby sa v prípade infekcie jedného systému zabránilo laterálnemu šíreniu na ďalšie kritické systémy.

Najťažšie odstrániteľné počítačové vírusy – rootkity, bootkity a fileless malware – predstavujú špičku v oblasti sofistikovanosti malvéru. Ich schopnosť operovať na úrovni jadra, pred načítaním operačného systému alebo výhradne v systémovej pamäti spôsobuje, že sú mimoriadne ťažko detekovateľné a odstrániteľné bežnými bezpečnostnými nástrojmi. Úspešné odstránenie často vyžaduje špecializované nástroje, pokročilé technické znalosti alebo v extrémnych prípadoch úplnú preinštaláciu systému. Najlepšou obranou proti týmto hrozbám je komplexná preventívna stratégia, ktorá zahŕňa udržiavanie systémov aktualizovaných, implementáciu pokročilých bezpečnostných riešení, vzdelávanie používateľov a pravidelné zálohovanie kritických dát. Pochopením fungovania týchto vírusov a dôsledným uplatňovaním bezpečnostných opatrení môžu jednotlivci a organizácie výrazne znížiť riziko infekcie a zaistiť rýchlejšiu obnovu v prípade kompromitovania.

PostAffiliatePro poskytuje bezpečnostné funkcie na podnikovej úrovni na ochranu vašej affiliate marketingovej platformy pred sofistikovanými kybernetickými hrozbami. Zavádzajte robustné bezpečnostné protokoly a monitorujte svoju sieť pomocou pokročilých detekčných schopností.

Zistite, čo sú počítačové vírusy typu spider, ako sa šíria v sieťach a objavte účinné stratégie ochrany. Komplexný sprievodca porozumením hrozbám samoreplikujúc...

Zistite, ako anti-malware softvér chráni vaše podnikanie pred škodlivými hrozbami, phishingovými útokmi a ransomvérom.

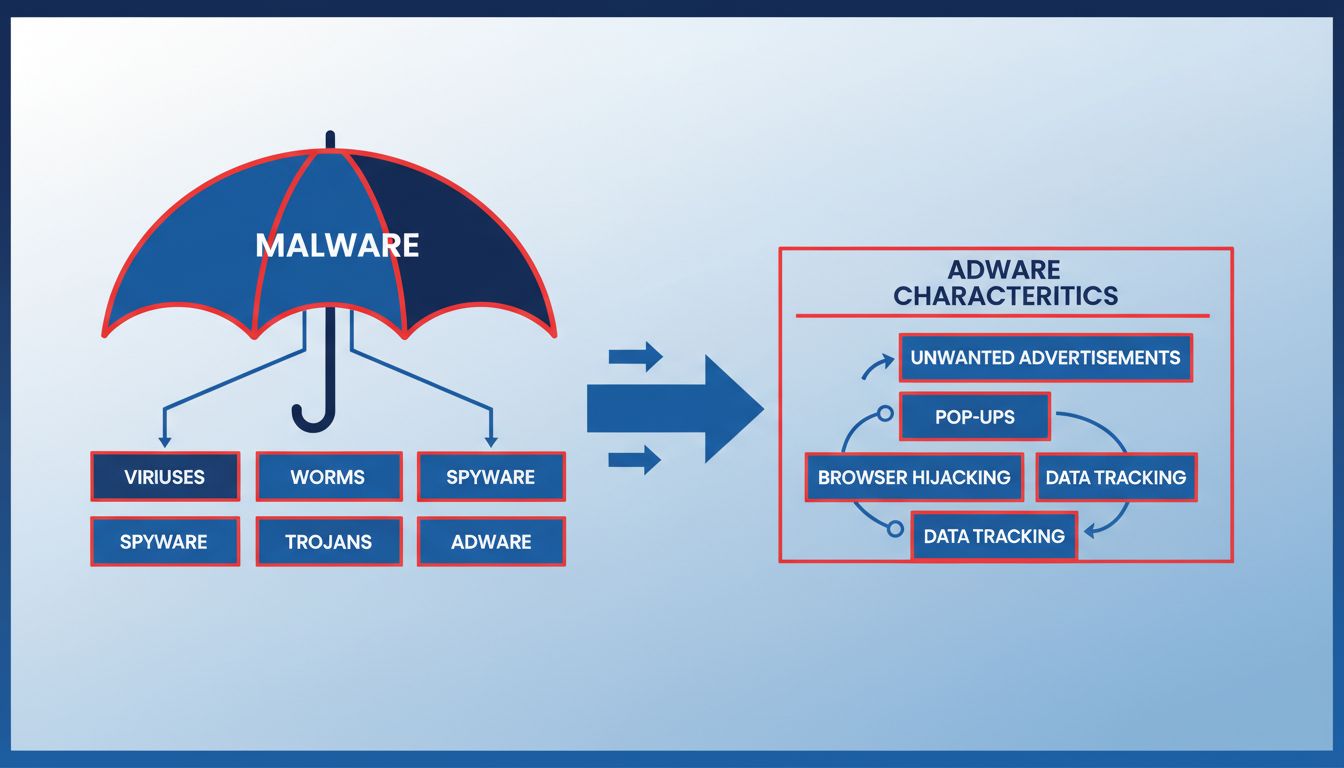

Zistite, či je adware malvér, aké sú medzi nimi rozdiely a prečo adware predstavuje bezpečnostné riziko. Komplexný sprievodca ochranou vašich zariadení pred nec...

Súhlas s cookies

Používame cookies na vylepšenie vášho prehliadania a analýzu našej návštevnosti. See our privacy policy.