Aký je najťažšie odstrániteľný počítačový vírus? Technický sprievodca

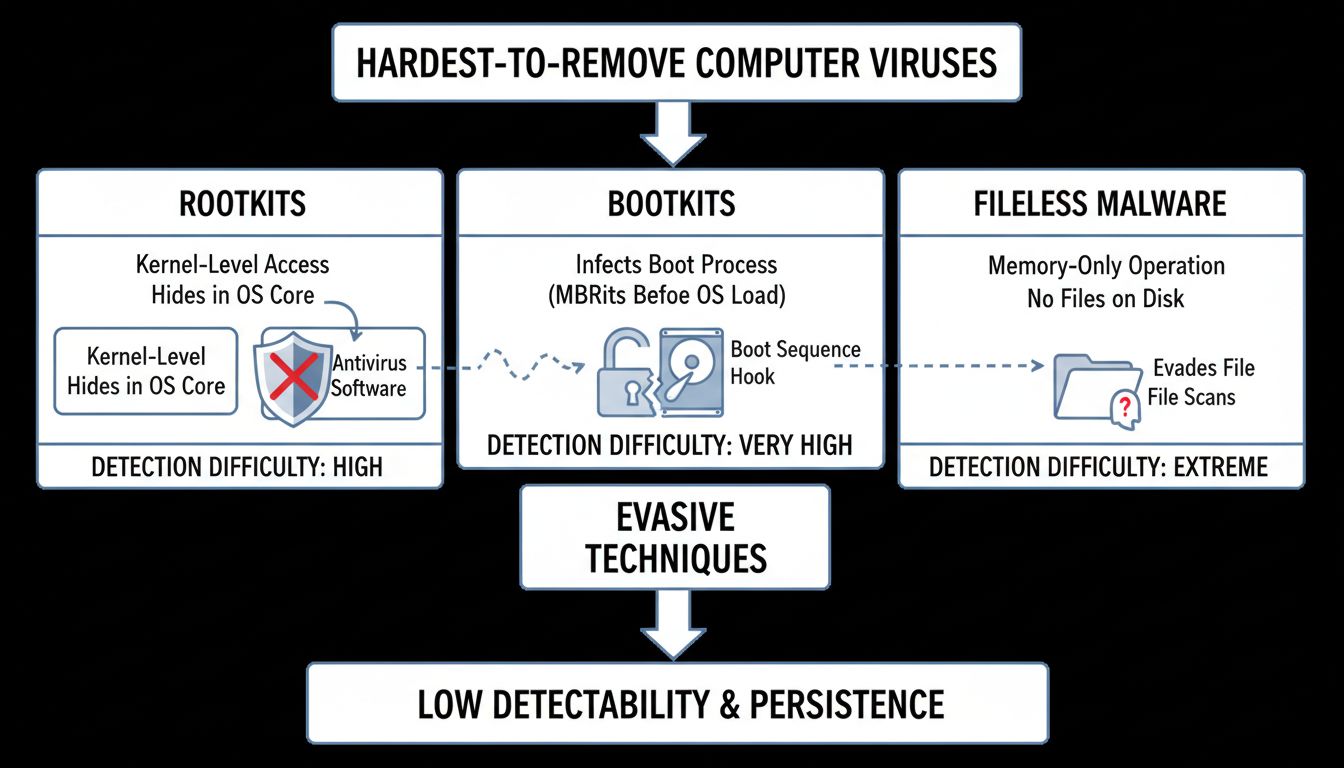

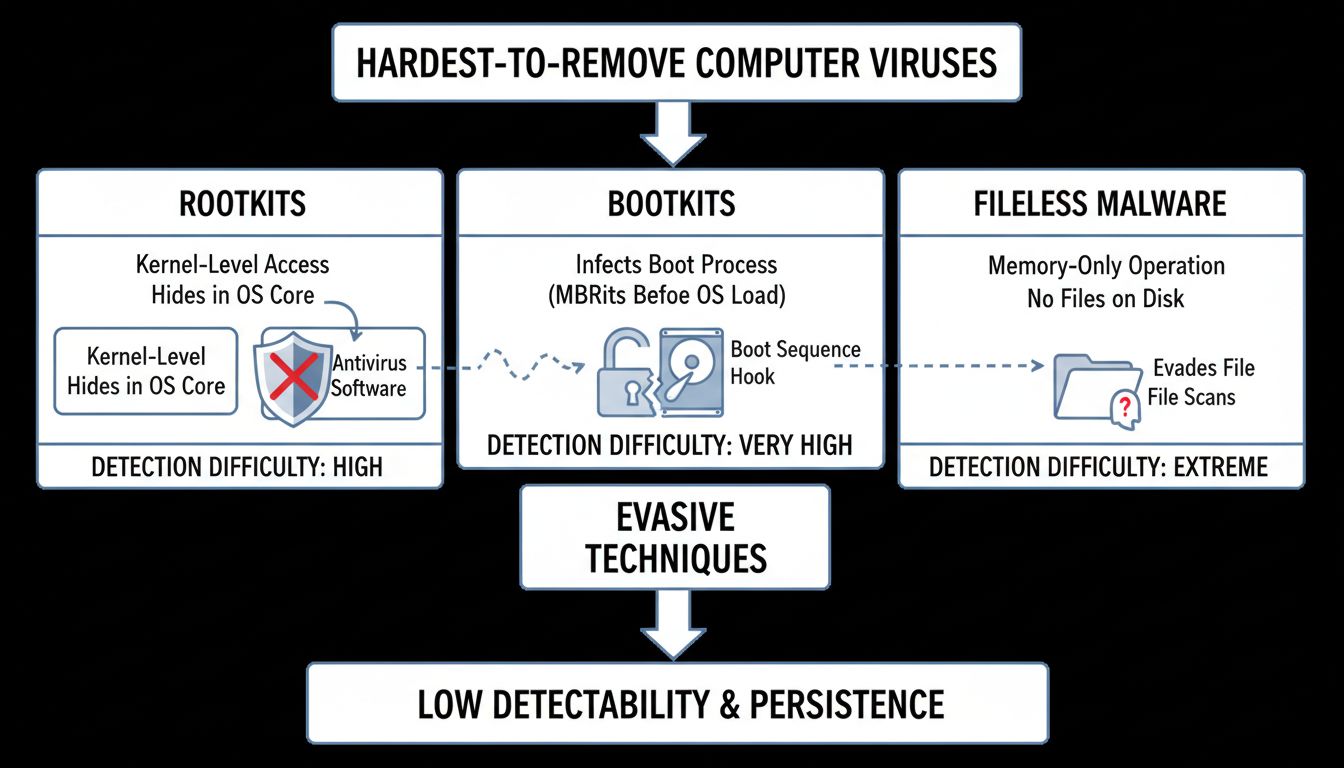

Zistite, prečo sú rootkity, bootkity a fileless malware najťažšie odstrániteľnými vírusmi. Naučte sa metódy detekcie, stratégie odstránenia a techniky prevencie...

Zistite, čo sú počítačové vírusy typu spider, ako sa šíria v sieťach a objavte účinné stratégie ochrany. Komplexný sprievodca porozumením hrozbám samoreplikujúceho sa škodlivého softvéru v roku 2025.

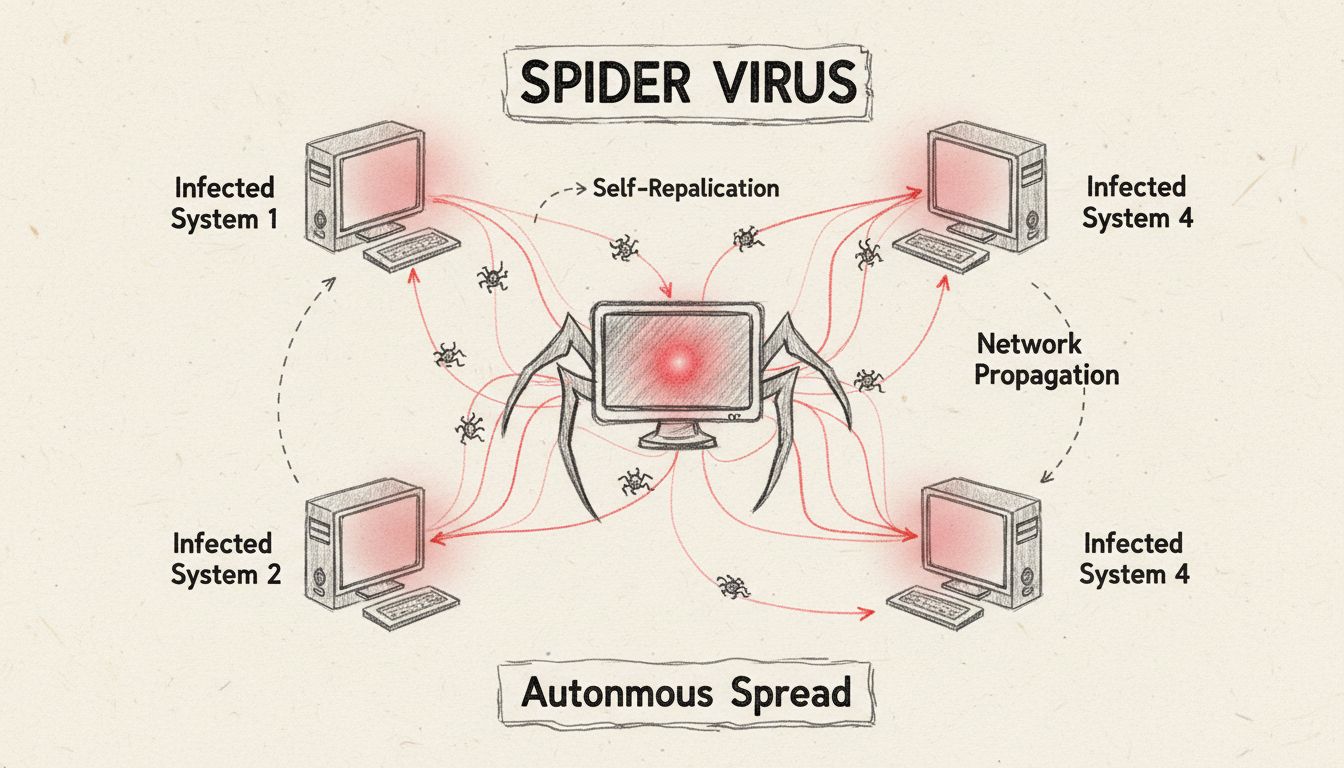

Počítačový vírus typu spider je samoreplikujúci sa škodlivý softvér navrhnutý na rozširovanie infekcie do ďalších počítačov v sieťach. Na rozdiel od tradičných vírusov vírusy spider fungujú autonómne, šíria sa pomocou sieťových pripojení bez zásahu používateľa, čím sú obzvlášť nebezpečné pre organizácie.

Počítačový vírus typu spider predstavuje sofistikovanú kategóriu samoreplikujúceho sa škodlivého softvéru, ktorý funguje s pozoruhodnou autonómiou naprieč prepojenými počítačovými sieťami. Termín “spider” (pavúk) metaforicky opisuje spôsob, akým tieto vírusy rozširujú svoju infekciu podobne ako pavúk vytvárajúci sieť naprieč viacerými systémami, čím vytvárajú rastúcu sieť kompromitovaných zariadení. Na rozdiel od tradičných počítačových vírusov, ktoré na šírenie vyžadujú zásah používateľa, vírusy typu spider zneužívajú zraniteľnosti sietí, aby sa samostatne replikovali a šírili, vďaka čomu sú v podnikových prostrediach exponenciálne nebezpečnejšie. Základnou črtou, ktorá odlišuje vírusy spider od bežného malvéru, je ich schopnosť fungovať ako samostatné programy, ktoré vedia identifikovať, preniknúť a kompromitovať iné systémy bez ľudského zásahu alebo aktivácie hostiteľských súborov.

Rozdiel medzi vírusmi typu spider a tradičnými počítačovými vírusmi je kľúčový pre pochopenie moderných kybernetických hrozieb. Tradičné vírusy vyžadujú hostiteľský súbor, ku ktorému sa pripoja, a aktivujú sa len vtedy, keď používateľ tento infikovaný súbor alebo program spustí. Naproti tomu vírusy typu spider fungujú ako nezávislé entity, ktoré sa môžu okamžite po preniknutí do systému replikovať a šíriť po sieti. Tento zásadný rozdiel znamená, že vírusy spider môžu ohroziť celú sieťovú infraštruktúru v priebehu niekoľkých hodín, zatiaľ čo tradičné vírusy obvykle postihujú jednotlivé počítače alebo na šírenie vyžadujú zásah používateľa. Mechanizmus šírenia vírusov spider využíva sieťové pripojenia, e-mailové systémy, protokoly zdieľania súborov a zraniteľnosti systému, čím umožňuje exponenciálny nárast infekcií medzi prepojenými zariadeniami.

| Charakteristika | Vírus typu Spider | Tradičný vírus |

|---|---|---|

| Požiadavka na hostiteľa | Funguje nezávisle | Vyžaduje hostiteľský súbor |

| Spôsob aktivácie | Automaticky po vstupe | Vyžaduje zásah používateľa |

| Mechanizmus šírenia | Autonómna replikácia cez sieť | Manuálny prenos cez súbory |

| Rýchlosť šírenia | Exponenciálna (hodiny až dni) | Lineárna (dni až týždne) |

| Potrebný zásah používateľa | Nie | Áno |

| Vplyv na sieť | Ohrozená celá infraštruktúra | Postihnuté najmä jednotlivé systémy |

| Náročnosť detekcie | Vysoká (beží na pozadí) | Stredná (viditeľné zmeny súborov) |

Vírusy typu spider používajú sofistikované techniky šírenia, ktoré využívajú viacero vektorov súčasne na maximalizáciu infekcie v sieti. Keď sa vírus spider dostane do systému, okamžite začne prehľadávať sieť a vyhľadávať zraniteľné ciele – počítače so zastaraným softvérom, neopravenými bezpečnostnými chybami alebo slabými autentifikačnými mechanizmami. Vírus sa potom replikuje a odosiela svoje kópie do týchto zraniteľných systémov prostredníctvom rôznych kanálov, vrátane e-mailových protokolov, služieb zdieľania súborov v sieti, platforiem okamžitých správ a priamych sieťových pripojení. Tento autonómny proces replikácie vytvára reťazový efekt, pri ktorom každý novo infikovaný počítač slúži ako distribučný bod pre ďalšie infekcie, čím exponenciálne narastá počet kompromitovaných systémov v rámci infraštruktúry siete.

Počiatočný vektor infekcie vírusov typu spider zvyčajne zahŕňa phishingové e-maily so škodlivými prílohami, kompromitované webové stránky s malvérom alebo zneužitie známych bezpečnostných zraniteľností v neaktualizovaných systémoch. Po spustení na cieľovom systéme si vírus spider vytvára mechanizmy pretrvávania, ktoré mu umožňujú prežiť reštarty systému a vyhýbať sa detekcii antivírusom. Mnohé moderné vírusy spider nesú dodatočné škodlivé náklady, ako je ransomvér, spyware alebo zadné vrátka (backdoory), ktoré útočníkom umožňujú dlhodobý prístup do kompromitovaných systémov. Vírus sa môže inštalovať do boot sektora systému alebo spúšťať skryté procesy, ktoré spotrebúvajú systémové zdroje a zostávajú neviditeľné pre bežné bezpečnostné nástroje.

Niekoľko známych rodín malvéru demonštruje vlastnosti vírusov typu spider vďaka autonómnym schopnostiam šírenia. Morris Worm, vypustený v roku 1988, sa stal jedným z prvých zdokumentovaných príkladov samoreplikujúceho sa sieťového červa, ktorý sa rozšíril do tisícok počítačov a spôsobil škody odhadované na 10–100 miliónov dolárov. Storm Worm z roku 2007 infikoval viac než 1,2 miliardy e-mailových systémov a vytvoril botnet približne z jedného milióna kompromitovaných počítačov, ktorý zostal aktívny viac než desať rokov. Červ SQL Slammer generoval náhodné IP adresy a pokúšal sa ich bez rozdielu infikovať, pričom do niekoľkých hodín po vypustení zapojil do koordinovaných DDoS útokov viac ako 75 000 infikovaných počítačov. Novším príkladom je ransomvér WannaCry, ktorý obsahoval mechanizmy šírenia podobné červom a umožnil mu šíriť sa po sieťach prostredníctvom zraniteľnosti EternalBlue, čo v priebehu niekoľkých dní zasiahlo státisíce systémov po celom svete.

Ransomvér File Spider predstavuje súčasný príklad malvéru podobného spideru, ktorý kombinuje autonómne šírenie so šifrovaním dát. Tento ransomvér sa šíri škodlivými e-mailovými prílohami obsahujúcimi dokumenty MS Office s makrami, ktoré sťahujú a spúšťajú škodlivý kód. Po infiltrácii File Spider zašifruje súbory pomocou AES-128 a pridá príponu “.spider”, čím znemožní prístup k súborom. Malvér využíva RSA šifrovanie na správu kľúčov a dešifrovacie kľúče uchováva na vzdialených serveroch ovládaných kyberzločincami. Tieto príklady ukazujú, ako sa vírusy typu spider vyvinuli z jednoduchých samoreplikujúcich sa programov na sofistikované viacstupňové útoky, ktoré spájajú autonómne šírenie s deštruktívnymi nákladmi, maximalizujúcimi škody a finančný zisk.

Detekcia infekcie vírusom spider si vyžaduje ostražitosť a znalosti bežných indikátorov naznačujúcich kompromitáciu siete. Organizácie by mali monitorovať nezvyčajné vzorce sieťovej prevádzky, najmä neočakávané odchádzajúce pripojenia na neznáme IP adresy alebo domény, ktoré môžu indikovať komunikáciu s riadiacimi servermi. Zhoršenie výkonu systému, vrátane nevysvetliteľných špičiek zaťaženia procesora, nadmerných operácií na disku a vysokého využitia sieťovej šírky pásma, často signalizuje aktívne šírenie škodlivého softvéru. E-mailové systémy môžu vykazovať podozrivú aktivitu, ako je hromadné odosielanie e-mailov z účtov bez autorizácie alebo automatické vytváranie nezvyčajných pravidiel preposielania. Bezpečnostné záznamy často obsahujú neúspešné pokusy o prihlásenie, aktivity spojené so zvyšovaním oprávnení alebo vytváranie nových používateľských účtov, ktoré útočníci využívajú na udržanie prístupu do kompromitovaných systémov.

Ďalšie indikátory zahŕňajú nečakané pády systému, modré obrazovky alebo samovoľné reštarty, ktoré môžu nastať, keď sa vírus pokúša zneužiť zraniteľnosti alebo sa vyhnúť detekcii. Používatelia si môžu všimnúť neznáme programy spúšťané pri štarte, zvláštne ikony na ploche alebo zmeny nastavení prehliadača bez ich súhlasu. Anomálie v súborovom systéme, ako neočakávané úpravy súborov, vytváranie skrytých priečinkov alebo zmeny systémových súborov, môžu naznačovať aktívnu prítomnosť malvéru. Sieťoví administrátori by mali nasadiť nepretržité monitorovanie sieťovej prevádzky, systémy kontroly integrity súborov a nástroje na behaviorálnu analýzu, ktoré dokážu detegovať anomálne činnosti typické pre šírenie vírusov spider ešte pred masívnym kompromitovaním siete.

Komplexná ochrana pred vírusmi spider vyžaduje viacvrstvový bezpečnostný prístup, ktorý pokrýva viaceré vektory útoku súčasne. Organizácie musia udržiavať aktuálne bezpečnostné záplaty pre všetky operačné systémy a aplikácie, keďže vírusy spider často zneužívajú známe zraniteľnosti s dostupnými opravami. Implementácia robustných firewallov s funkciami detekcie a prevencie prienikov dokáže blokovať neautorizované sieťové pripojenia a identifikovať podozrivé vzorce prevádzky typické pre šírenie malvéru. Pokročilé riešenia ochrany koncových bodov využívajúce behaviorálnu analýzu, strojové učenie a sandboxing dokážu detegovať a izolovať vírusy spider ešte predtým, ako sa v systéme usídlia.

Segmentácia siete predstavuje kľúčovú obrannú stratégiu, ktorá obmedzuje laterálny pohyb vírusov spider v infraštruktúre tým, že izoluje kritické systémy a citlivé dáta od všeobecných sietí. Organizácie by mali uplatňovať prísne prístupové práva, vynucovať silné autentifikačné mechanizmy vrátane viacfaktorovej autentifikácie a viesť detailné logy všetkých prístupov a zmien v systémoch. Pravidelné školenia bezpečnostného povedomia zamestnancov znižujú riziko úspešných phishingových útokov, ktoré sú častým počiatočným vektorom infekcie vírusmi spider. Udržiavanie offline záloh kritických dát zabezpečuje možnosť obnovy po ransomvérových útokoch bez platenia výkupného kyberzločincom. Nasadenie e-mailovej bezpečnosti, ktorá kontroluje prílohy, blokuje podozrivé odkazy a overuje identitu odosielateľov, môže zabrániť preniknutiu škodlivých e-mailov k používateľom. PostAffiliatePro poskytuje komplexné bezpečnostné funkcie integrované do affiliate marketingovej platformy na ochranu partnerských sietí pred hrozbami malvéru a zaistenie bezpečného spracovania transakcií naprieč všetkými pripojenými systémami.

Efektívna reakcia na infekciu vírusom spider si vyžaduje okamžité kroky na obmedzenie hrozby a minimalizáciu škôd na systémoch a dátach organizácie. Po zistení infekcie vírusom spider by organizácie mali okamžite izolovať postihnuté systémy od siete, aby zabránili ďalšiemu šíreniu na nekompromitované počítače. Odpojenie infikovaných systémov od káblovej aj bezdrôtovej siete zastaví šírenie vírusu na ďalšie zariadenia a zároveň umožní bezpečnostným tímom analyzovať a odstrániť infekciu. Externé úložiská by mali byť odpojené od infikovaných systémov, aby sa zabránilo šíreniu vírusu do zálohovacích zariadení alebo prenosných médií, ktoré by mohli neskôr znovu infikovať sieť.

Profesionálne tímy pre reakciu na incidenty by mali vykonať dôkladnú forenznú analýzu infikovaných systémov, aby identifikovali vektor infekcie, rozsah kompromitácie a získali dôkazy pre prípadné zapojenie orgánov činných v trestnom konaní. Antivírusové a antimalvérové nástroje by sa mali spustiť v núdzovom režime so zakázaným sieťovým pripojením, čo minimalizuje počet aktívnych procesov a poskytuje čistejšie prostredie pre detekciu a odstránenie škodlivého softvéru. Najspoľahlivejším spôsobom obnovy je obnovenie systému z čistých záloh vytvorených pred infekciou, ktoré zabezpečí úplné odstránenie všetkých komponentov malvéru a obnovu integrity systému. Po obnove by organizácie mali implementovať rozšírené monitorovanie a detekčné systémy na identifikáciu prípadného reziduálneho malvéru alebo zadných vrátok, ktoré mohli útočníci nainštalovať na udržanie prístupu. Pravidelné bezpečnostné audity a penetračné testy pomáhajú odhaľovať zraniteľnosti, ktoré by vírusy spider mohli využiť, čím organizácie posilnia svoje obranné mechanizmy pred budúcimi útokmi.

PostAffiliatePro poskytuje komplexné bezpečnostné funkcie na ochranu vašej affiliate marketingovej platformy pred infekciami škodlivým softvérom a kybernetickými hrozbami. Zabezpečte svoju sieťovú infraštruktúru a zaistite bezpečné transakcie pre všetkých partnerov.

Zistite, prečo sú rootkity, bootkity a fileless malware najťažšie odstrániteľnými vírusmi. Naučte sa metódy detekcie, stratégie odstránenia a techniky prevencie...

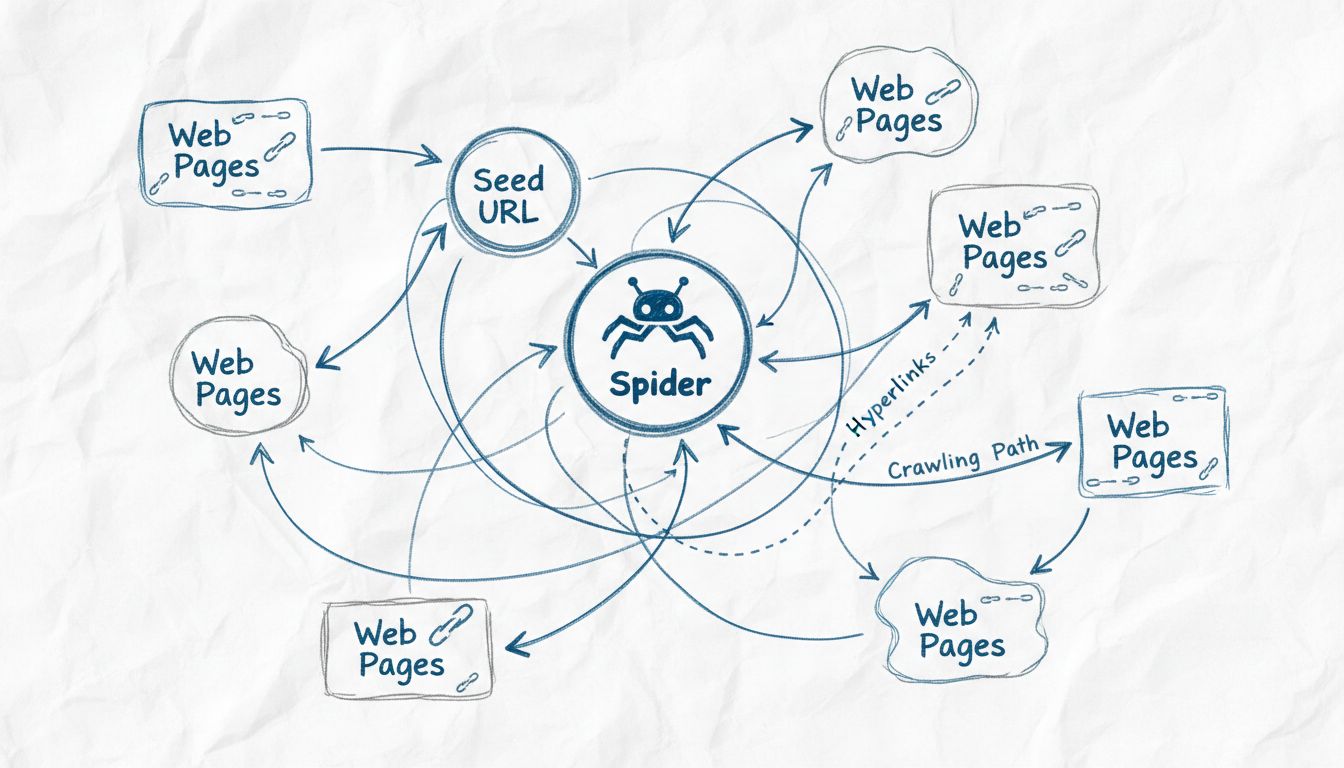

Crawlery zhromažďujú dáta a informácie z internetu návštevou webových stránok a čítaním ich obsahu. Zistite o nich viac.

Zistite, prečo sa webové prehľadávače nazývajú pavúky, ako fungujú a akú kľúčovú úlohu zohrávajú pri indexovaní vyhľadávačov. Objavte technické mechanizmy webov...

Súhlas s cookies

Používame cookies na vylepšenie vášho prehliadania a analýzu našej návštevnosti. See our privacy policy.